木村新司さん率いるAnyPay社の新サービス「ペイモ (PAYMO) 」を本格的に活用し始めました。木村さんは2011年からLabitのエンジェル投資家でもあり(最近も毎週ミーティングに付き合ってもらってます)、Gunosy社への最初の大型投資を行った元共同経営者でこの業界ではすっかり有名人ですよね。

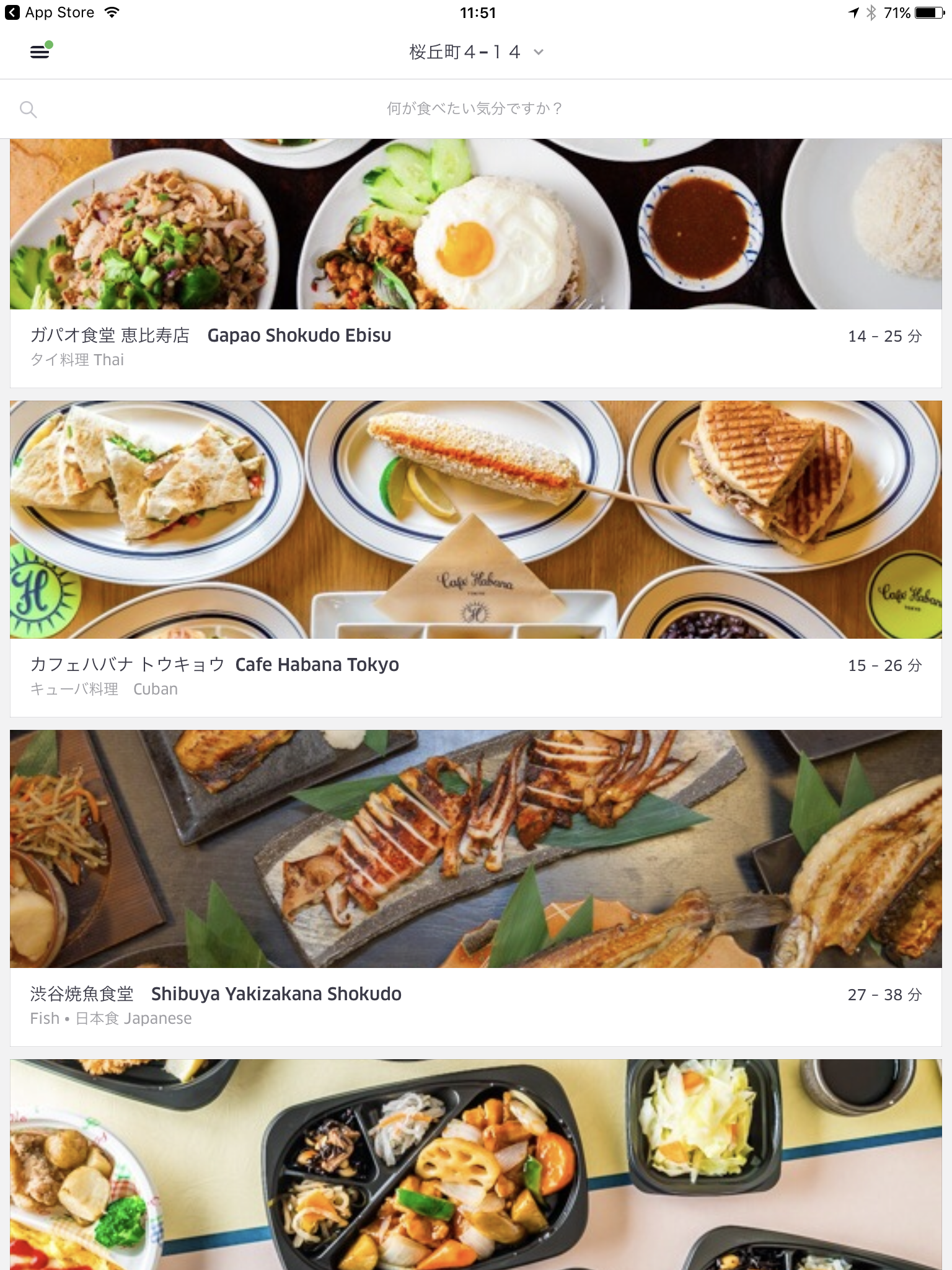

僕は3年前から渋谷区内でシェアハウスをしていて、自分がまとめて支払った後に、同居の2人からは5万円ずつ毎月現金でもらっていました。今後はPAYMOを使って請求することに。最近は、IT・Web業界にいる友達との飲みがあったときや、先週の福岡出張時にもランチや夜2次会の会計は誰か1人がまとめて支払って、あとでPAYMOで支払う/受け取るようにしました。

最近は、IT業界の方はよく使うようになってきているようです。この手のサービスは、2011年6月に始まったLINEのように、周囲の人が5人のうち3人以上が使い始めると、自分も使わざるを得ない状況になっていくと思うので、とても良く設計されていると思います。特に、小さなコミュニティで影響力を持つ幹事さんが便利さを知ると、「PAYMOを使ってみよー!」「便利だから今後も使おう」と、10人単位で一気に増やすこともあり得るので、どっかでティッピングポイントを迎えるとLINEのように加速したグロースが待っていると思います。僕もすでに社内や友達など、20人くらいを招待しました。

(招待機能もあって、招待コードを使うとお互いに500ポイントもらえるキャンペーンが開催されています。僕のペイモの招待コードは PUDPPHP です。よかったら登録時に使ってください。)

ペイモの使い方/活用方法

できることシンプルで、主に2つに分かれると思います。

- 飲み会など幹事として自分がまとめて支払って、あとで参加者それぞれのIDに請求を送る

- 送られてきた請求に応じて、支払うを行う (クレジットカード決済)

決済手数料は無料です。たとえば僕はシェアハウス代を満額まとめて一度払っている立場なので、最初に決めた一人あたりの金額を、他の2人のIDに対して請求しています。アプリを実際に使ってみたフローはこんな感じです。

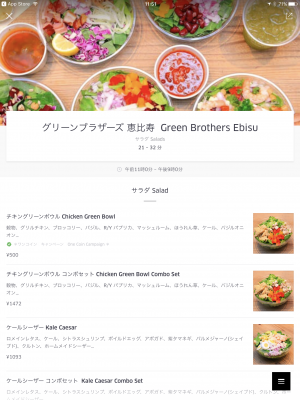

請求するときの使い方

ユーザー登録後の起動画面

請求リクエストの作成画面(1人あたりの請求額を設定)

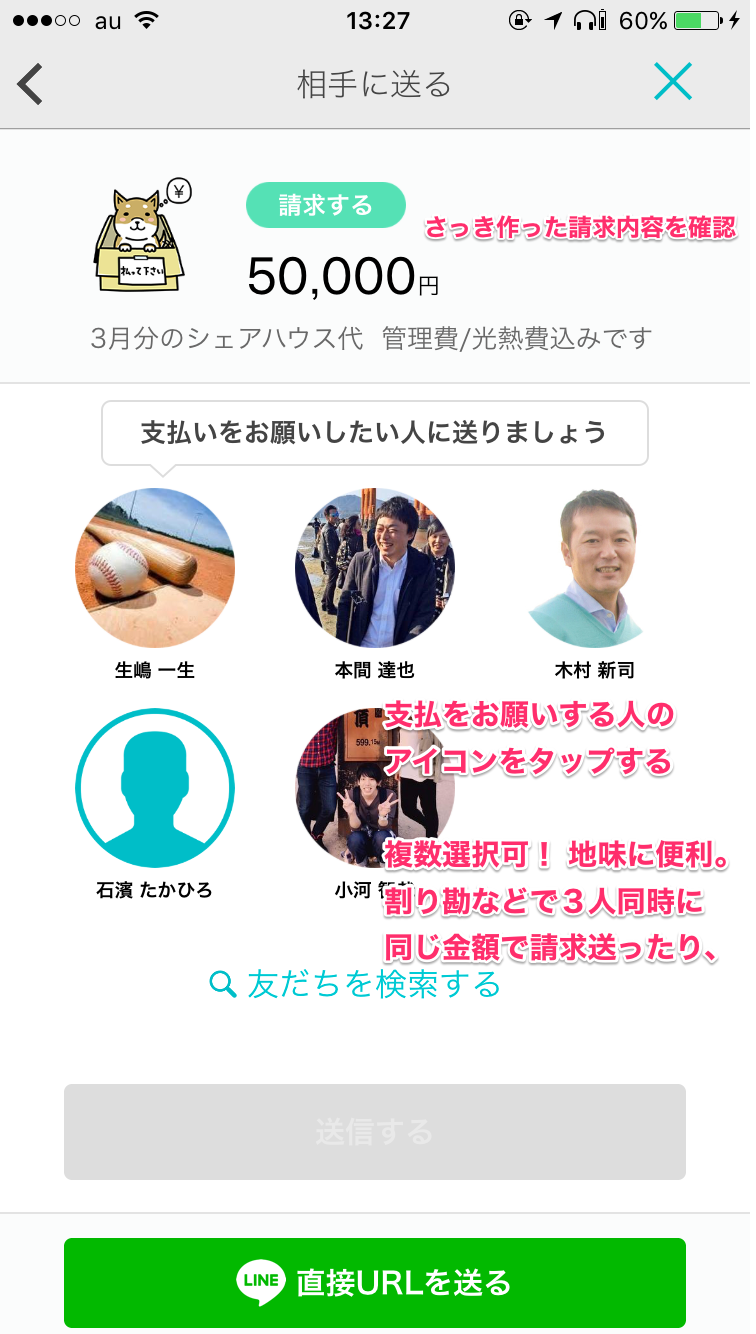

請求リクエストを誰に送るか? ユーザーアイコンで選択

LINEでURL経由や、QRコード読み取りでも請求できます。

こんな感じで、請求を完了したあとは、相手側のアプリに

支払いリクエストが届きます。

支払う側の画面では、金額や内容を確認して、

クレジットカードから決済。とくに手数料はかかりません。

3月末までキャンペーンで、支払った金額の5%がポイントとしてキャッシュバックされます。

今回僕は、5万円のシェアハウス代を請求したので、2500ポイントもバックされてお得ですね。そのポイントは支払い時に1ポイント=1円として使えるので、2500ポイントあれば、ちょっとした飲み会の1回あたり無料じゃないですか。木村さん、そんなお得なキャンペーンやって、ほんと太っ腹ですね。

無事に請求リクエストが受理されて、相手が支払ってくれたら↑の画面のように履歴として残ります。

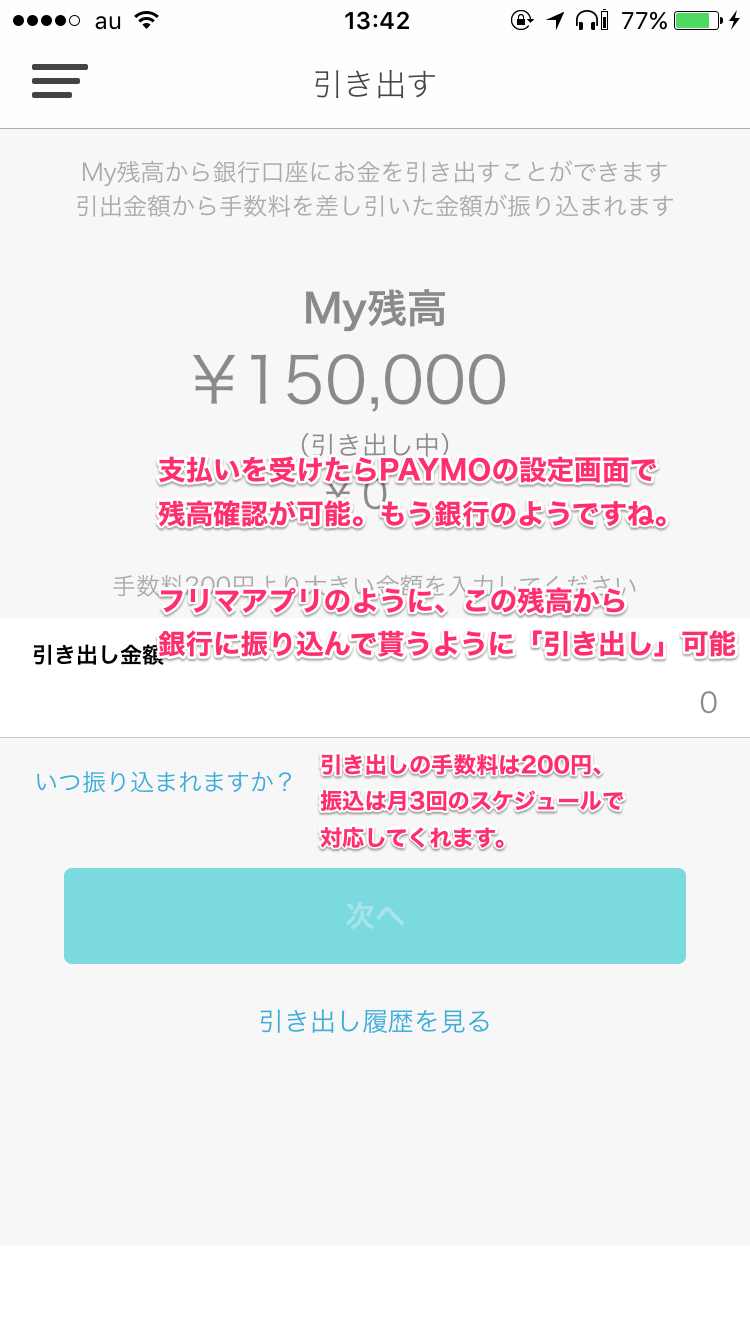

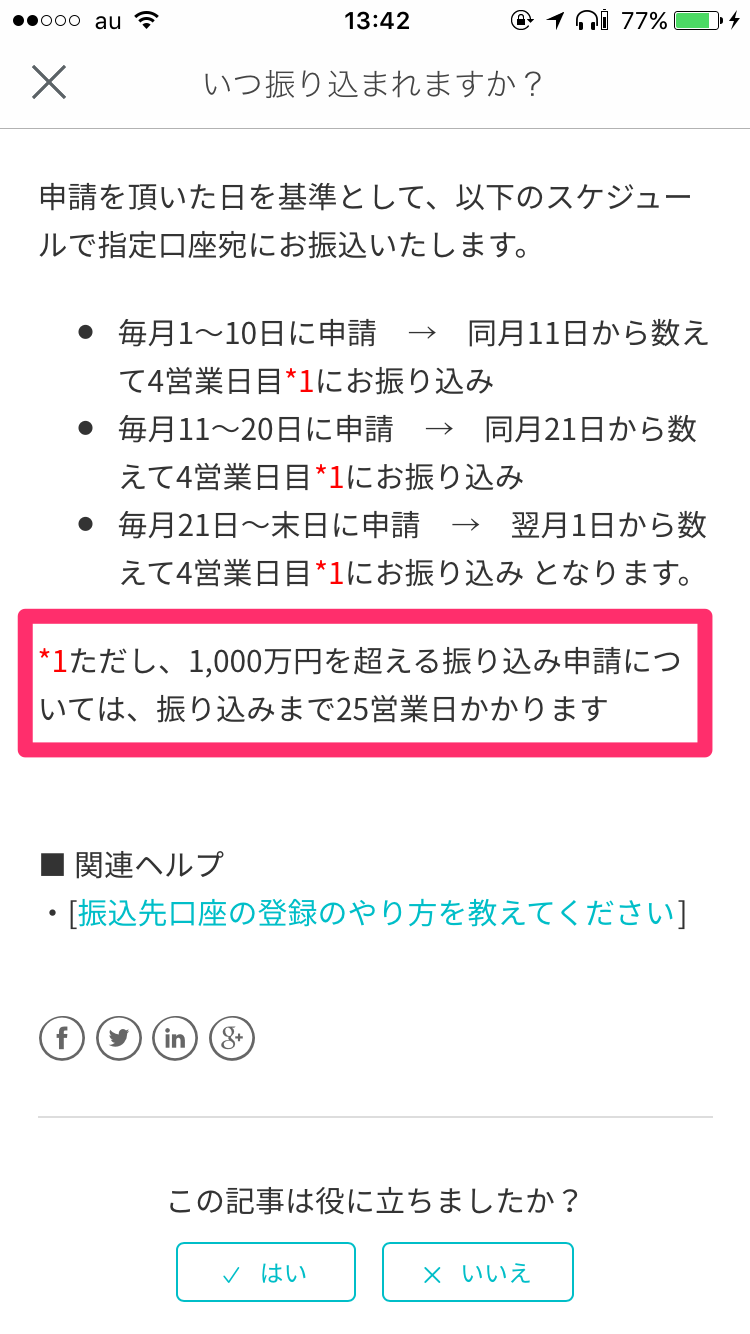

どうやって「お金」として受け取るのか?

フリマアプリと同様に、銀行口座を設定して、振込依頼をすることで実際の現金になります。ペイモを「支払う側」「請求する側」で同時に使うシチュエーションにある人は、残高をプールしておいて、そこから支払いつつ、まとまった金額になったときに振込み依頼するみたいな使い方ができると思います。

Q&Aやガイドも充実しています。

流石にシェアハウス代とか、飲み会の幹事として20人から3,000円ずつ集金したり、残高が10万円単位になってくると、毎月1回くらいは引き出し作業をしようかなって感じですね。

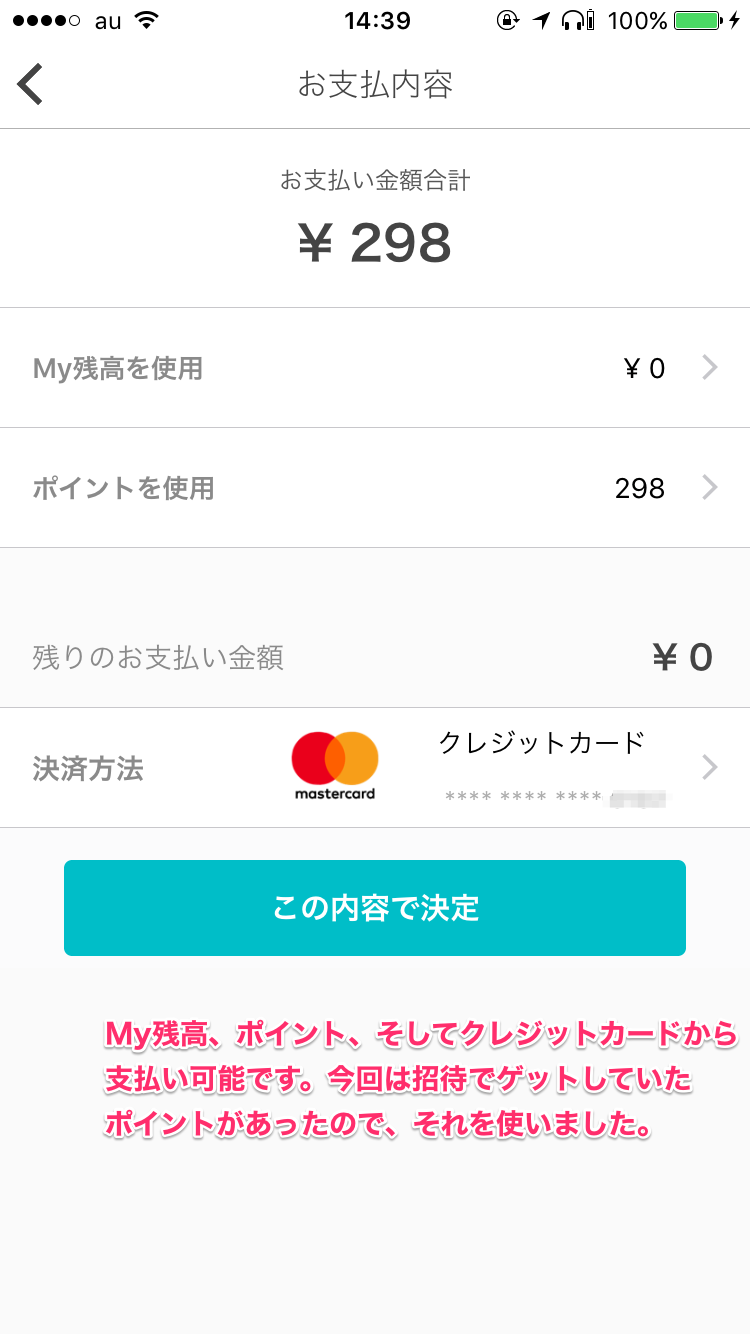

支払いをするときの使い方

今度は、自分が支払う側についても触れておきます。オフィスの1Fにセブンイレブンが入っているので、よく社員はコンビニに行っているのですが、昨日そういえばサンドイッチを買ってきてと頼んだあと、現金で払うのを忘れていました。もはや小銭とか持ち歩いていないので、1000円札でお釣りある?とか、この前のあれと相殺しようや、とか、結構煩わしい。飲み会やシェアハウスといった「大きなイベント」もそうだけど、コンビニでちょっと立て替えてもらった数百円とかを支払う、細かいニーズにも便利だなと感じました。

請求するより支払うほうがずいぶんと簡単でした。これで彼は298円がMy残高に追加されて、僕はポイントを298円分消費しました。こんな簡単な個人間決済、今まで見たこと無いゾ。

ペイモに関する考察

ペイモの決済手数料は無料。業界的には必ず2%とか3%かかるのが常識なので、私たちユーザーが無料で使えている分の決済手数料は、ペイモのマーケティングコストとして負担されています。決済インフラへの投資として、まず数十億以上もの赤字を前提にしたスタートアップですよね。きむしんさんのことなので、3桁億の赤字とかも余裕で先行投資するかもしれません。ペイパルも十分にグロースして世界的インフラになった現在、個人間決済には3.6%+40円の手数料が設定されています。そうなったとして、最初は「何で個人のやりとりに、ただの民間企業が手数料を取るの?馬鹿なの?」と消費者は思うでしょうが、よくよく考えると、あたりまえのように銀行の振込手数料を払っている現状(最近は安いところも増えてきたけど)、インフラになるというのは、つまりそういうことなんだと思います。常識として、あたりまえになるんですね。

世界的にみると個人間決済というと、15年前からペイパルなどがあり、最近ではAlipayやLINE PAYなど、スマホアプリで圧倒的シェアを握るインフラ系サービスがどんどん伸びてきている状況です。そんな中、一匹狼で出現したのがペイモ。僕は個人的に、アプリというのは単機能でちゃんと使い分けたい(1つのプラットフォームにあらゆることを依存したくない)タイプも持っていたりするので、決済に特化してユーザー体験に還元されていくサービスの発展は、とても期待しています。一方で、PAYMOのインフラ構想からの多角化にも、ビジネス的な興味も大いにあります。

この記事はサービス紹介にとどめたいので、あまり触れませんが、ペイモの利用規約を査読するとかなり面白いです。単なる便利な割り勘アプリではなく、割り勘という日常の体験を切り口にユーザーの間口を広げて、それがインフラとなった後に、あらゆる可能性に展開できるように設計されています。例えばフリマとか、ダウンロード販売とか、飲食店のツケ払いとか。このあたり、そのうち誰かが考察記事あげるかもしれませんが、暇だったら僕のブログでもやってみたいです。

AnyPayやペイモの設計思想(今はただの割り勘ですが、木村さんと直接話をしたり、インタビューを読んで感じること)を俯瞰して捉えたら、Uber、Airbnb、LINE、Alipay、Mercariなど人々の生活を変えた新しい世代のサービスの良い点を、本当に集約しているように感じます。インターネット時代は3回目くらいの大きなうねりに突入していますが、それはAIだという人もいれば、IoTという人もいる。僕自身は、決済とか個人のエンパワーメントという木村さんの言葉には、共感を覚えるし、多分そのほうが先にインパクトをもって訪れると思っています。AIとかIoTとかビッグワードに翻弄されているうちに、目の前にある大切な課題解決を忘れないようにしたいですね。

よかったらペイモ、招待コードご活用ください。

PUDPPHP